حملات Password Cracking در واقع فرآیند شکستن و بدست آوردن رمز عبور کاربر می باشد.

شکستن رمز عبور در حملات Password Cracking شامل استفاده از چندین برنامه یا نرمافزار است.

حملات Password Cracking یا حمله شکستن رمز عبور فرآیند به دست آوردن رمز عبور صحیح برای یک حساب کاربری به روشی غیرمجاز است. هر رمز عبور دارای آسیب پذیری هایی است و این امر هک آن را آسان می کند. مهاجمان از تکنیک های مختلفی برای شکستن رمز عبور استفاده می کنند.

چرا مهاجمان رمز عبور را می شکنند

دلایل زیادی وجود دارد که چرا مهاجمان می خواهند رمزهای عبور را بشکنند. آنها سعی میکنند به دادهها و سیستمها دسترسی پیدا کنند. در شبکههای شرکتها جای پایی داشته باشند و یا کنترل یک حساب کاربری را در دست بگیرند و از آن برای اهداف خود استفاده کنند.

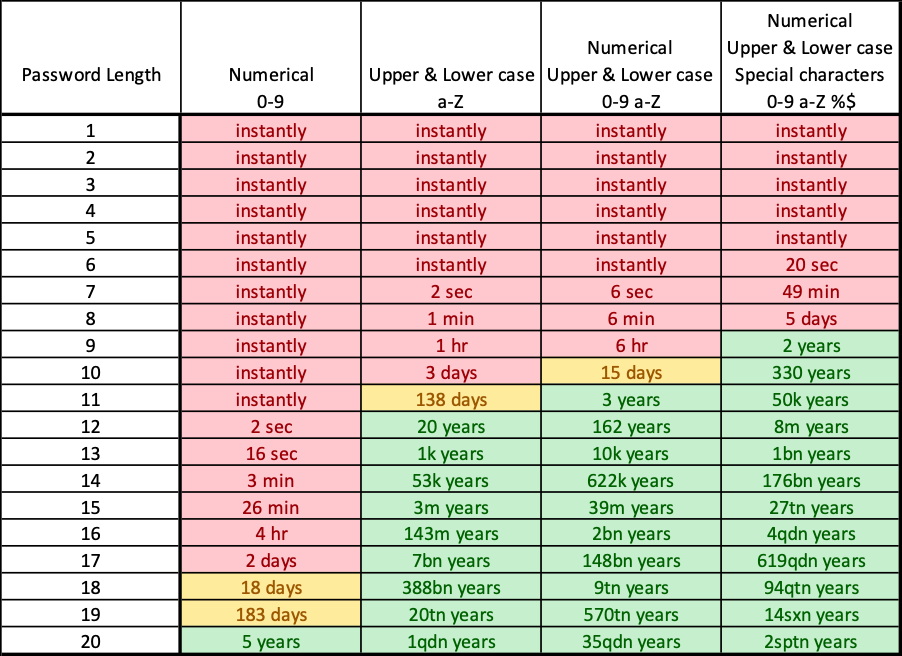

چه مدت طول می کشد تا یک رمز عبور شکسته شود

در بازه ی یک دقیقه ای یک کلمه کوچک الفبایی هشت کراکتری باید به طور متوسط پنج دقیقه یا کمتر طول بکشد تا به درستی از بین همه احتمالات در یک حمله brute force حاوی 26 کاراکتر انگلیسی حدس زده شود.

دو شکل اصلی حملات Password Cracking

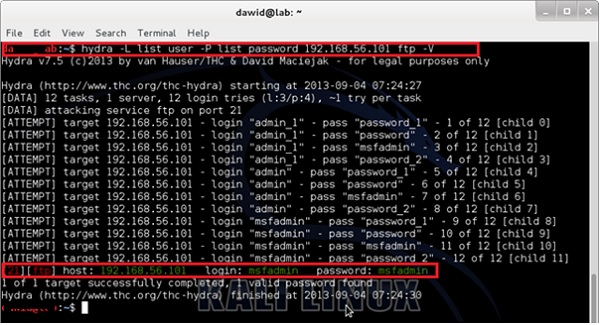

حملات Brute Force

حملات Brute Force شامل ارسال رمزهای عبور احتمالی زیادی توسط مهاجم برای آزمایش آنها میباشد، به این امید که در نهایت بتواند رمز عبور را بشکند. حملات Brute Force اغلب از لیستی از رمزهای عبور رایج استفاده می کنند.

مقاله ای در مورد حملات Brute force در سایت وجود دارد که میتوانید در لینک زیر مطالعه بفرمایید.

حملات Dictionary

حمله دیکشنری زمانی است که مهاجم فهرستی از کلمات استخراج شده از منابعی مانند دیکشنری، اصطلاح نامه و روزنامه را دارد و از آن برای شکستن رمزهای عبور استفاده می کند.

شکستن رمز عبور در حملات Password Cracking شامل استفاده از برنامهها یا نرمافزارها برای امتحان چند ترکیب از رمزهای عبور ممکن بطور همزمان است.

نحوه عملکرد برنامه های شکستن رمز عبور

برنامه های شکستن رمز عبور با استفاده از روش های مختلفی جهت پردازش و تجزیه و تحلیل تعداد زیادی هش رمز عبور کار می کنند. هش یک رشته ورودی نسبت به یک رشته خروجی با طول ثابت کوچکتر است. مانند اثر انگشتی است که برای اهداف شناسایی استفاده می شود.

اگر رمز اصلی را بتوان کرک کرد، پسوردهای دیگر با مشخصات مشابه را نیز می توان کرک کرد. به عنوان مثال، اگر کسی بداند که 7٪ از کاربران چگونه رمز عبور خود را ایجاد می کنند، می توان این دانش را برای ایجاد یک دیکشنری کرک برای تمام 3700 کاراکتر دیگر (حروف بزرگ و کوچک، اعداد، نمادها) تعمیم داد که 93٪ از رمزهای عبور ممکن دیگر را می تواند تشکیل دهد.

فعالیت های پس از کرک کردن

هنگامی که رمز عبور با موفقیت شکسته شد، گاهی اوقات حملات بعدی برای انجام برخی وظایف انجام می شود: افزایش مجوز دسترسی، نصب backdoor، استخراج داده ها و غیره.

حمله Rainbow

حمله Rainbow یا حمله رنگین کمانی نوعی شکستن رمزهای عبور است که از کلمات متفاوتی برای تولید رمزهای عبور استفاده می کند.

حمله به جدول رنگین کمان

حمله جدول رنگین کمانی روشی است که می تواند برای شکستن رمزهای عبور استفاده شود. جداول Rainbow از این روش استفاده می کنند که هش رمزهای عبور با مقادیر از پیش محاسبه شده برای هر کلمه در یک پایگاه داده بزرگ قرار دارد یا خیر.

کامپیوترهای امروزی و پردازندههای چند هستهای امکان پردازش بسیار کارآمدتر فهرستهای کلمات و امکان بهرهبرداری از نقاط ضعف آنها را از طریق روشهای اضافی مانند جداول رنگین کمان فراهم میکنند. حمله جدول رنگین کمان میتواند هشهایی را که بسیار طولانیتر و پیچیدهتر از فهرستهای کلمات هستند، بشکند.

پیش تر مقاله ای در وبسایت تحت عنوان حملات Rainbow قرار داده شده است که برای مطالعه بیشتر در این زمینه می توانید بر روی لینک زیر کلیک کنید.

سوالات متداول در مورد حملات Password Cracking

چه رمز عبوری بیشتر استفاده می شود؟

Password1، 123456 و Qwerty سه رمز عبور رایج است. اصولا افرادی که دانش کامپیوتری کمتر از حد متوسط دارند از یکی از این رمزهای عبور استفاده می کنند.

چگونه شکستن رمزهای عبور خود را سخت تر کنیم؟

اول، از هیچ کلمه ای که در دیکشنری انگلیسی یافت می شود استفاده نکنید. ترکیبات معمولی کلمات (“”pizza99 ، “qwertyuiop”، dragonf1sh””) را می توان به راحتی و سریع شکست زیرا کامپیوترها این کلمات را به خوبی می شناسند. حتی در صورت غلط املایی! اگر دو نام تصادفی، اعداد و نویسههای خاص (مانند &#*@) را که در هیچ کلمه یا نامی با هم یافت نمیشوند ترکیب کنید، حدس زدن یا شکستن رمز عبور شما حتی با وجود یک دیکشنری بزرگ از رمزهای عبور رایج نیز بسیار سخت خواهد بود.

منابع:

netacea.com

avast.com

tutorialspoint.com

digitalprivatevault.com

gstatic.com

thesecurityfactory.be