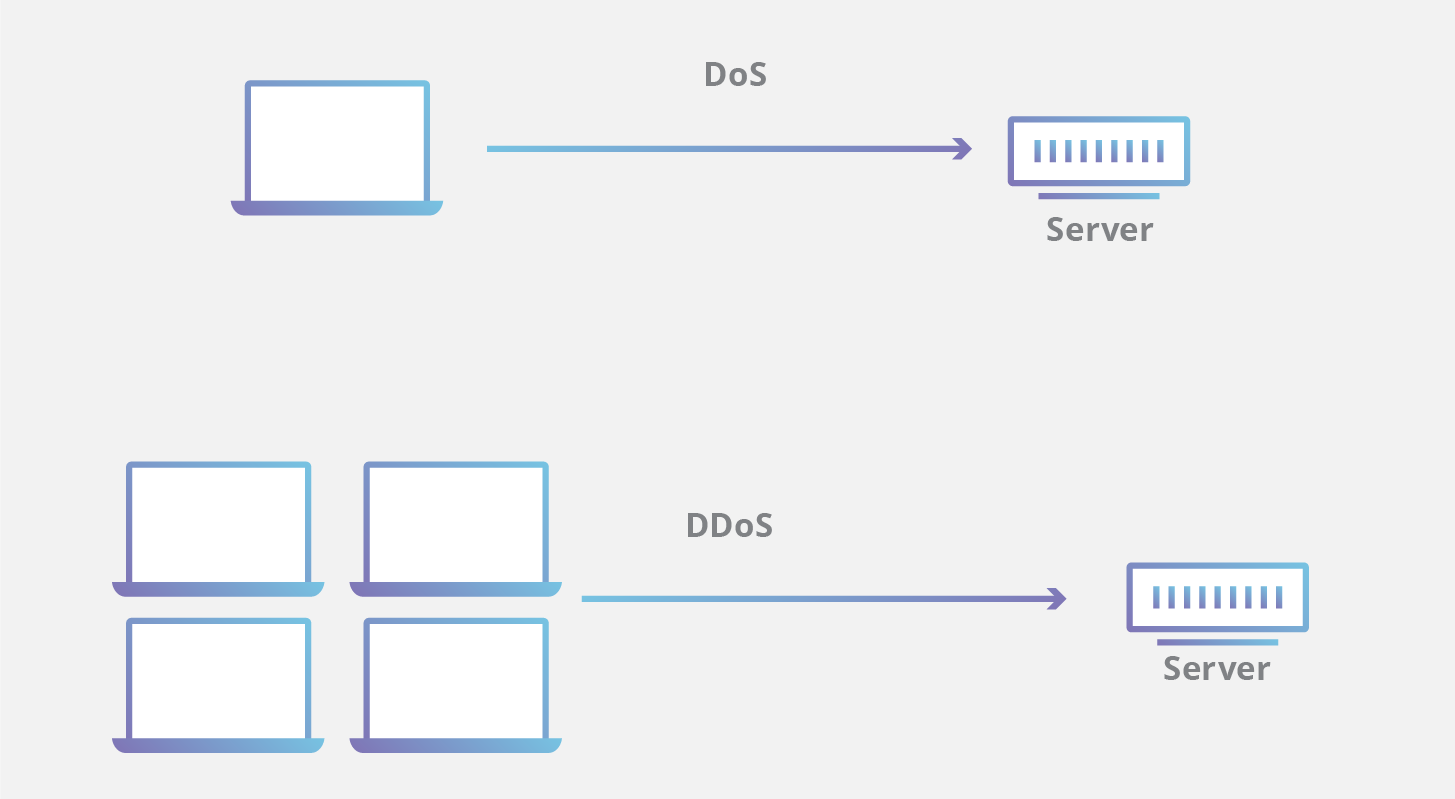

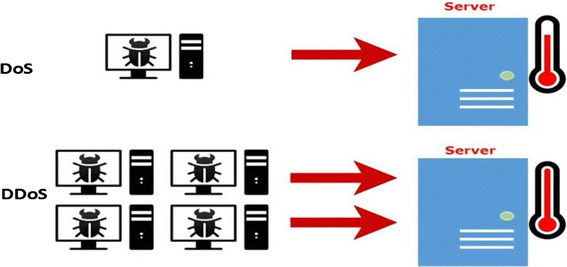

تفاوت اصلی بین حملات DoS و DDoS در این است که در حمله DoS به وسیله یک سیستم به سیستم دیگر حمله انجام می شود.

حمله DDoS شامل چندین سیستم است که به یک سیستم واحد حمله می کند.

حمله Denial of Service (DoS) یا انکار سرویس؛ سیلی از ترافیک را به سوی سرور سرازیر می کند و یک وب سایت یا منبع را از دسترس خارج می کند. حمله Distributed Denial of Service (DDoS) یا انکار سرویس توزیع شده؛ یک حمله DoS است که از چندین کامپیوتر یا ماشین برای ارسال مقدار بسیار زیادی ترافیک به سوی یک منبع هدف استفاده می کند. هر دو نوع این حمله ها یک سرور یا برنامه وب را با انگیزه ی قطع نمودن سرویس آن ها هدف قرار می دهد.

از آنجایی که سرور بیش از حد توان پردازشی خود لبریز از بستههای پروتکل TCP و UDP می شود، ممکن است سرور از کار بیفتد و یا دادههای آن آسیب ببینند. منابع ممکن است به اشتباه هدایت شوند و یا حتی تا حدی پیش رود که سیستم را فلج کند.

تفاوت بین حملات DoS و DDoS چیست؟

تفاوت اصلی بین DoS و DDoS در این است که در حمله DoS به وسیله یک سیستم به سیستم دیگر حمله انجام می شود. در حالی که حمله DDoS شامل چندین سیستم است که به یک سیستم واحد حمله می کنند. با این حال، تفاوت های دیگری نیز وجود دارد که شامل ماهیت یا تشخیص آنها می شود. از جمله:

-سهولت تشخیص و کاهش حمله: از آنجایی که حمله DoS از یک مکان منفرد می آید، تشخیص منشأ و قطع اتصال آن آسان تر است. در واقع یک فایروال خوب براحتی می تواند این کار را انجام دهد. از سوی دیگر، یک حمله DDoS از چندین مکان راه دور انجام می شود و این باعث می شود که منشا اصلی آن پنهان شود.

-سرعت حمله: از آنجایی که یک حمله DDoS از چندین مکان انجام می شود، می تواند بسیار سریعتر از یک حمله DoS که از یک مکان منشا می گیرد انجام شود. افزایش سرعت حمله تشخیص آن را دشوارتر می کند، به این معنی که باعث آسیب بیشتر می شود و یا حتی گاهی نتیجه ی آن فاجعه بار خواهد بود.

-حجم ترافیک: یک حمله DDoS از چندین سیستم راه دور(که اصطلاحا به آن ها زامبی یا ربات می گویند) استفاده می کند، به این معنی که می تواند مقادیر بسیار بیشتری از ترافیک را از مکان های مختلف به طور همزمان ارسال و باعث شود سرور در شناسایی تاخیر داشته باشد.

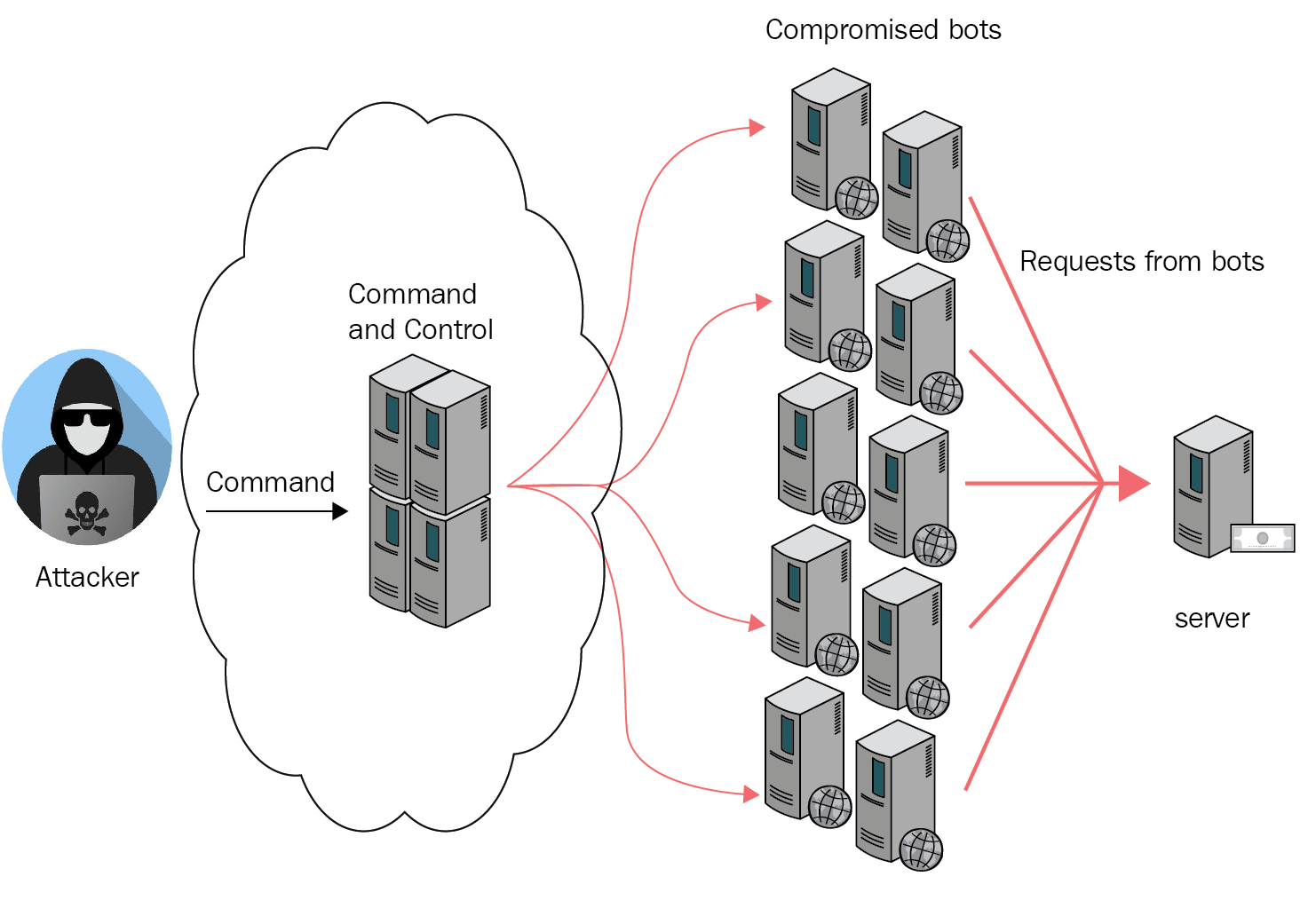

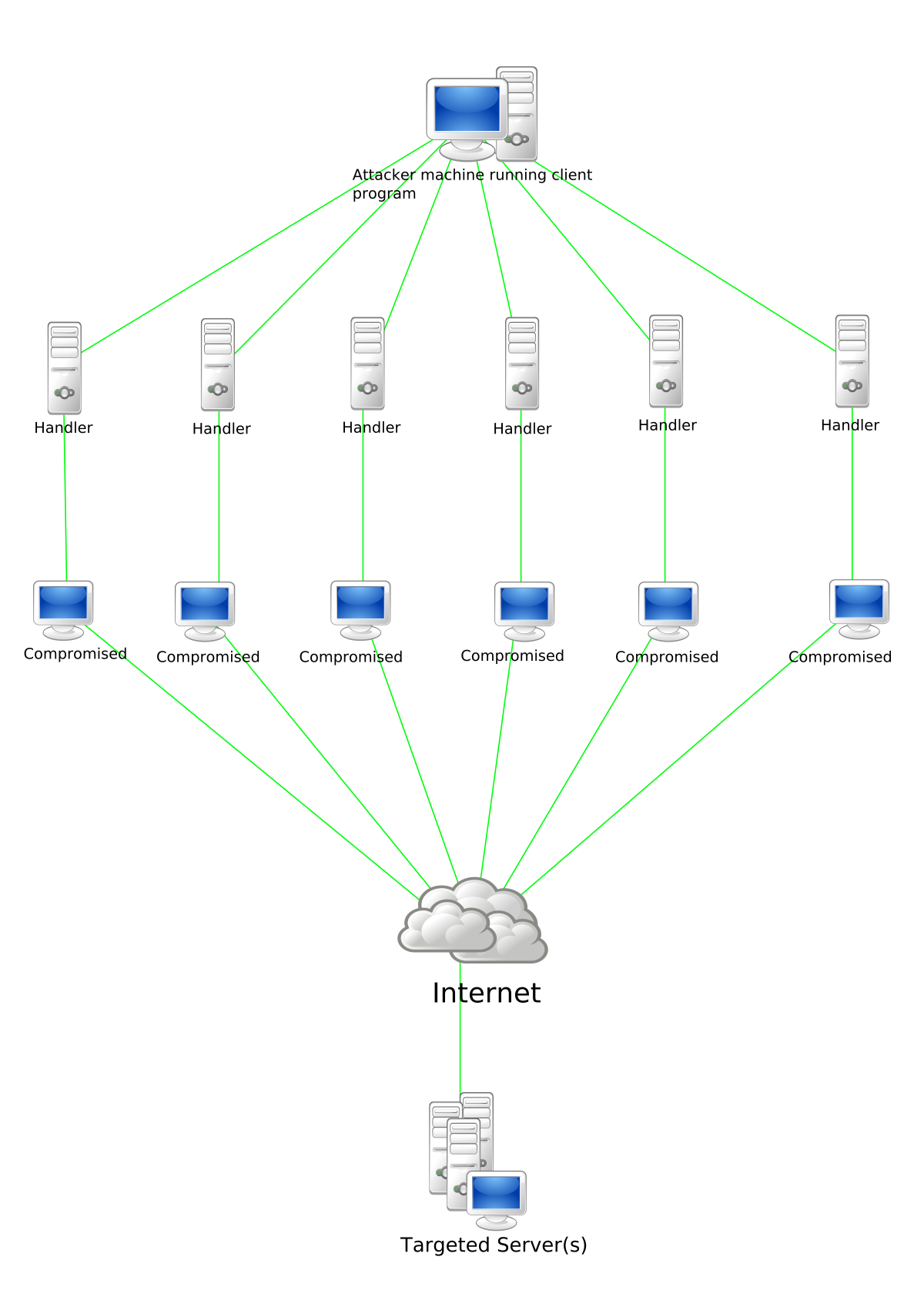

-نحوه اجرا: یک حمله DDoS میزبان های متعددی که آلوده به بدافزار(ربات ها) هستند را برای حمله هماهنگ می کند و یک بات نت ایجاد می کند که توسط یک سرور فرمان و کنترل (C&C) مدیریت می شود. در مقابل یک حمله DoS معمولاً از یک اسکریپت یا ابزاری برای انجام حمله از یک سیستم استفاده میکند.

-ردیابی منبع ها: استفاده از بات نت در یک حمله DDoS به این معنی است که ردیابی منشاء آن بسیار پیچیده تر از ردیابی منشا یک حمله DoS است.

*در مورد بات نت ها در پستی جداگانه در وب سایت بصورت مفصل توضیح داده ایم. که می توانید در لینک زیر آن را مطالعه کنید.

انواع حملات DoS و DDoS

حملات DoS و DDoS می توانند اشکال مختلفی داشته باشند و برای ابزارهای مختلف مورد استفاده قرار گیرند. حملات DoS و DDoS می تواند باعث شود که یک شرکت خدمات دهی خود را از دست بدهد و یا بوسیله ی آن می توانند یک رقیب را فلج کنند. تمرکز را از حملات دیگر منحرف کنند و یا صرفاً باعث ایجاد اشکال و اختلال در خدمات دهی شوند.

در زیر برخی از اشکال رایج این گونه حملات آورده شده است:

Teardrop Attack یا حمله قطره اشک

حمله Teardrop یک حمله DoS است که قطعات بی شماری از داده های پروتکل اینترنت (IP) را به یک شبکه ارسال می کند. هنگامی که شبکه سعی می کند قطعات را مجدداً در بسته های اصلی آنها کامپایل کند می بیند که قادر به انجام آن نخواهد بود.

به عنوان مثال مهاجم ممکن است بسته های داده های بسیار بزرگی را بگیرد و آنها را به چند قطعه تقسیم کند تا سیستم مورد نظر دوباره جمع شود. مهاجم نحوه جداسازی بسته را تغییر میدهد تا سیستم هدف را گیج کند. به همین دلیل هم بعد از آن قادر به جمعآوری مجدد قطعات در بستههای اصلی نخواهد بود.

Flooding Attack یا حمله سیل آسا

حملهFlooding یک حمله DoS است که چندین درخواست اتصال را به یک سرور ارسال میکند اما برای تکمیل فرآیند handshake کلاینت پاسخی نمیدهد.

به عنوان مثال، مهاجم ممکن است درخواستهای مختلفی را به عنوان یک کلاینت برای اتصال ارسال کند اما زمانی که سرور سعی میکند برای تأیید اتصال مجدداً ارتباط برقرار کند مهاجم از پاسخ دادن خودداری میکند. پس از تکرار بیشمار این فرآیند، سرور چنان غرق در درخواستهای معلق میشود که کلاینتهای واقعی نمیتوانند به آن متصل شوند و سرور «busy» یا مشغول می شود و حتی گاهی از کار میافتد.

IP Fragmentation Attack یا حمله IP تکه تکه شده

حمله IP Fragmentation نوعی حمله DoS است که بسته های شبکه تغییر یافته ای را ارائه می دهد که شبکه دریافت کننده نمی تواند آنها را دوباره جمع کند. شبکه با بسته های حجیم مونتاژ نشده گرفتار می شود و تمام منابع خود را مصرف می کند.

Volumetric Attack یا حمله حجمی

حملهVolumetric نوعی حمله DDoS است که برای هدف قرار دادن منابع پهنای باند استفاده می شود.

به عنوان مثال، مهاجم از یک بات نت برای ارسال حجم بالایی از بسته های درخواستی به یک شبکه استفاده می کند که پهنای باند آن را با درخواست های پروتکل کنترل پیام اینترنت (ICMP) فرا می گیرد. این باعث می شود که خدمات کاهش یابد یا حتی به طور کامل متوقف شود.

Protocol Attack یا حمله پروتکلی

حملهProtocol نوعی حمله DDoS است که از نقاط ضعف لایه های 3 و 4 مدل OSI استفاده می کند.

به عنوان مثال، مهاجم ممکن است از توالی اتصال TCP سوءاستفاده کرده و درخواستهایی را ارسال کند اما مطابق انتظار پاسخ ندهد یا با استفاده از یک آدرس IP جعلی با درخواست دیگری پاسخ دهد. این درخواست های بی پاسخ از منابع شبکه استفاده می کنند و باعث می شوند که سرور از دسترس خارج شود.

Application-based Attack یا حمله مبتنی بر برنامه

حملهApplication-based نوعی حمله DDoS است که لایه 7 مدل OSI را هدف قرار می دهد. به عنوان نمونه می توانیم حمله Slowloris را مثال بزنیم که در آن مهاجم بخشی از هدر HTTP را ارسال می کند اما آنها را تکمیل نمی کند. هدرهای HTTP به صورت دوره ای برای هر درخواست ارسال می شوند و در نتیجه منابع شبکه سر ریز می شوند.

مهاجم به حمله ادامه می دهد تا زمانی که هیچ اتصال جدیدی توسط سرور ایجاد نشود. شناسایی این نوع حمله بسیار دشوار است زیرا به جای ارسال بسته های خراب، بخشی از بسته را ارسال و از پهنای باند کمی استفاده می کند.

چگونه در برابر حملات DoS و DDoS از منابع و داده های خود حفاظت کنیم

در زیر برخی از بهترین روش ها و شیوه های سطح بالا(high-level) برای حفاظت در برابر حملات DoS و DDoS آمده است:

- مانیتورینگ مستمر شبکه خود: برای شناسایی الگوهای ترافیکی عادی مفید است و برای تشخیص زودهنگام و کاهش آن بسیار مهم است.

- آزمایشهایی را برای شبیهسازی حملات DoS اجرا کنید: این موضوع به ارزیابی ریسک، افشای آسیبپذیریها و آموزش کارکنان در زمینه امنیت سایبری کمک میکند.

- ایجاد یک طرح حفاظتی: ابتدا چک لیست تهیه کنید سپس یک تیم پاسخ تشکیل دهید پس از آن پارامترهای پاسخ را تعریف کنید و حفاظت را مستقر کنید.

- شناسایی سیستم های بحرانی و الگوهای ترافیکی عادی: اولی به حفاظت از برنامه ریزی و دومی به تشخیص زودهنگام تهدیدها کمک می کند.

- ارائه پهنای باند اضافی: این امر ممکن است که حمله را متوقف نکند اما به شبکه کمک میکند تا با جهشهای ناگهانی ترافیک بر اثر حمله مقابله کند و تأثیر هر حمله را نیز کاهش دهد.

حملات DDoS روز به روز در حال تکامل هستند. پیچیدهتر و قدرتمندتر میشوند. بنابراین سازمانها به راهحلهای جامعی نیاز دارند. سازمان ها باید از ابزارهای گزارشدهی و تجزیه و تحلیل پیشرفته برای نظارت بر تهدیدهای شبکه استفاده کنند.

مقاله ای در مورد بزرگترین حمله HTTPS DDoS ثبت شده در دنیا در سایت قرار داده شده است که با کلیک بر روی لینک زیر می توانید آن را هم مطالعه فرمایید.

منابع:

fortinet.com

cloudflare.com

exploitszone.com

researchgate.net

h-x.technology

pngall.com

واقعا مقاله عالی بود. متشکرم. یکی از بهترین و کاملترین توضیحاتی بود که تا کنون مطالعخ کرده بودم