حمله فیشینگ به وسیله پست فیسبوک برای دور زدن سپر امنیتی ایمیل استفاده می کند.

حمله فیشینگ به وسیله پست فیسبوک یکی از جدیدترین متدهای فیشینگ اطلاعات است.

یک روش جدید فیشینگ مشاهده شده است که از پست های فیسبوک به عنوان بخشی از زنجیره حمله خود استفاده می کند که کاربران را فریب دهد تا مشخصات حساب کاربری و اطلاعات شناسایی شخصی (PII) خود را ارائه دهند.

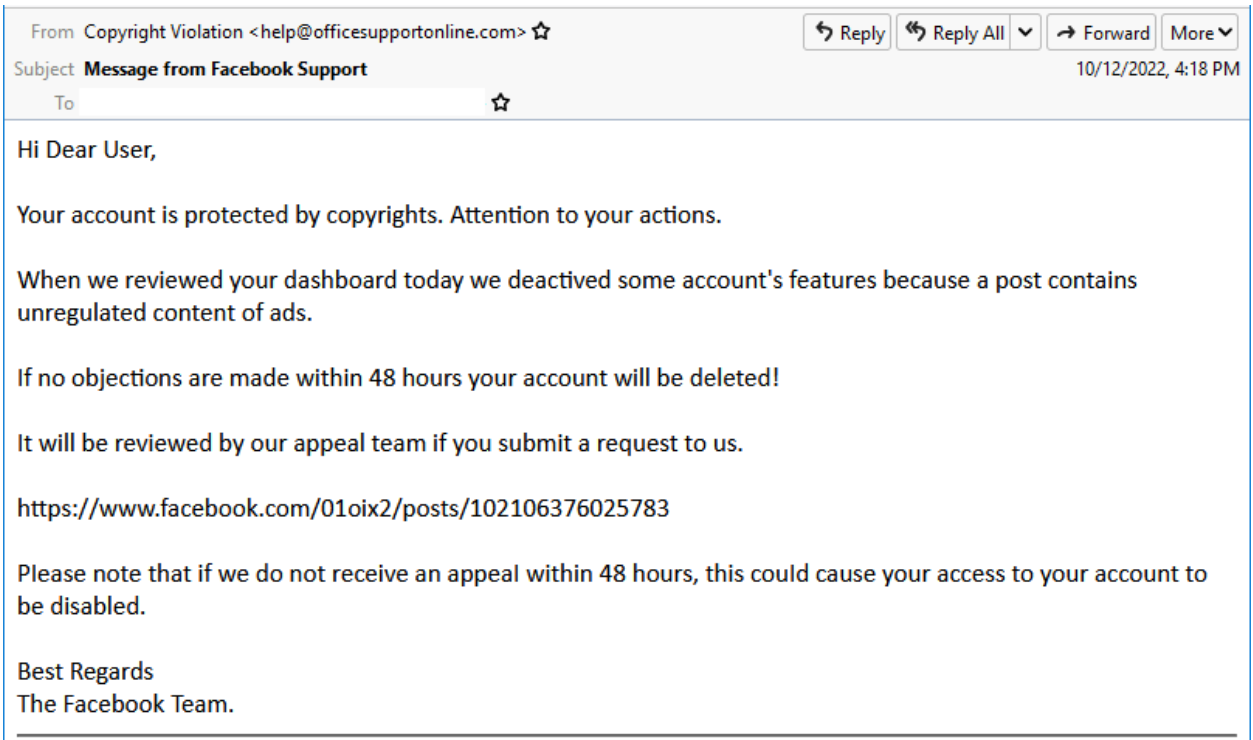

در متن ایمیلهای ارسال شده به هدفها(targets) در متد فیشینگ به وسیله پست فیسبوک وانمود می شود که در یکی از پستهای فیسبوک وی نقض حق نسخهبرداری(copyright) وجود دارد و هشدار میدهد که درصورت عدم درخواست تجدیدنظر، حساب کاربری او ظرف 48 ساعت حذف خواهد شد.

نمونه ایمیل حاوی فیشینگ ارسال شده

لینک درخواست تجدید نظر در مورد حذف حساب، در واقع یک پست واقعی فیسبوک در سایت facebook.com است که به هکرها کمک می کند تا سپر دفاعی امنیتی ایمیل را دور بزند و مطمئن شود که پیام های فیشینگ آنها در صندوق ورودی ایمیل فرد موردنظر قرار می گیرد.

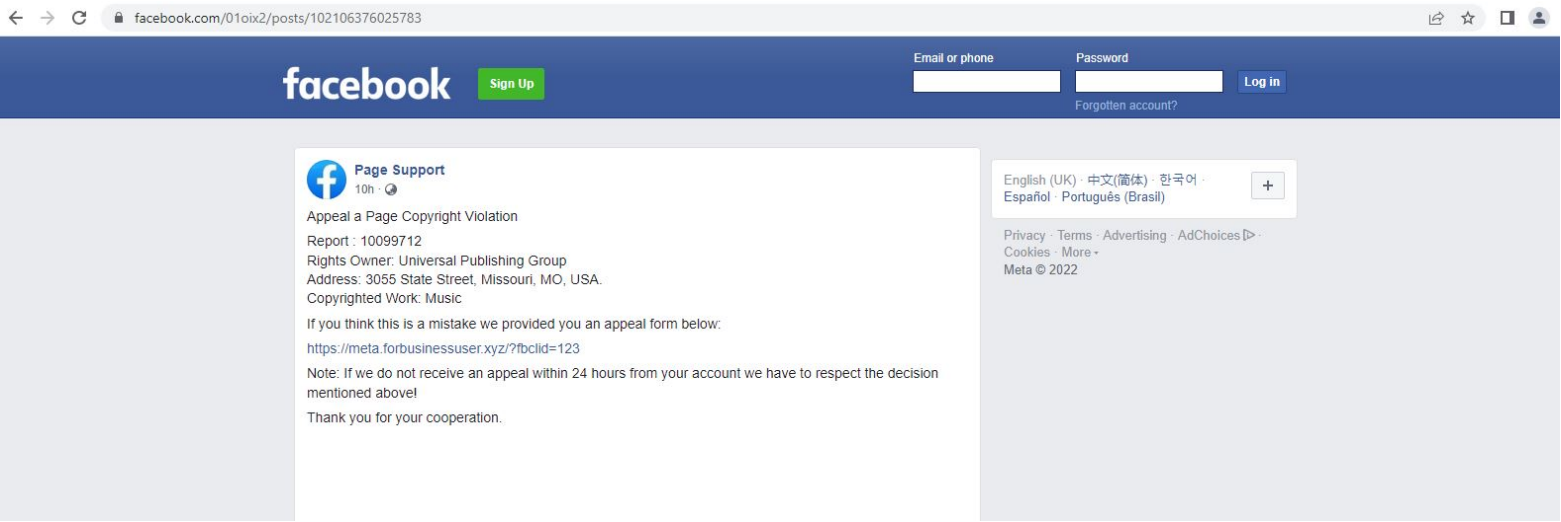

با استفاده از لوگوی فیسبوک وانمود می کند که پشتیبانی صفحه یا “Page Support” است. به گونه ای که گویی خود شرکت فیسبوک این ایمیل را ارسال کرده است.

پست فیسبوکی که به عنوان یک صفحه پشتیبانی نمایش داده می شود (Trustwave)

این پست شامل لینکی به یک سایت فیشینگ خارجی به نام متا، شرکت مالک فیسبوک است تا احتمال اینکه قربانیان متوجه این کلاهبرداری شوند را کمی کاهش دهد.

تحلیلگران Trustwave که این متد جدید فیشینگ را کشف کرده اند، سه URL زیر را پیدا کردند که از آن ها برای این کار استفاده می شود:

- meta[.]forbusinessuser[.]xyz/?fbclid=123

- meta[.]forbusinessuser[.]xyz/main[.]php

- meta[.]forbusinessuser[.]xyz/checkpoint[.]php

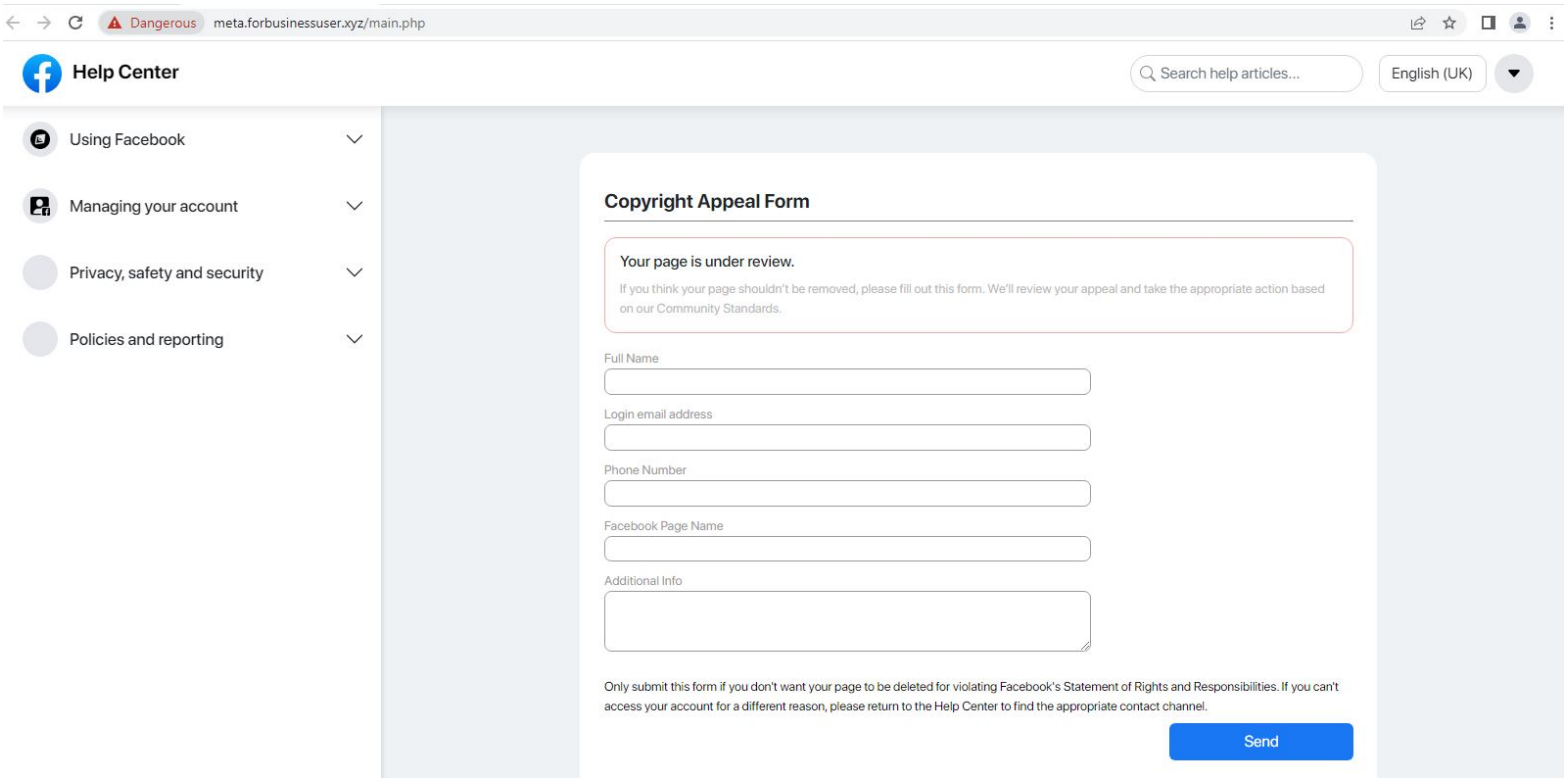

سایتهای فیشینگ با دقت طراحی شدهاند تا مانند صفحه اصلی درخواست حق کپی رایت فیسبوک به نظر برسند که حاوی فرمی است که در آن از قربانیان خواسته میشود نام کامل، آدرس ایمیل، شماره تلفن و نام کاربری فیسبوک خود را وارد کنند.

صفحه فیشینگی که مشابه Help Center فیسبوک پیاده سازی شده است (Trustwave)

پس از ارسال این داده ها، آدرس IP قربانی و اطلاعات موقعیت جغرافیایی قربانی را جمع آوری و همه چیز را به یک حساب تلگرام تحت کنترل هکر ارسال می کند.

هکرها ممکن است در حالیکه حساب فیسبوک قربانی را در اختیار میگیرند اطلاعات اضافی را برای دور زدن مسائل امنیتی ازجمله اثر انگشت یا سؤالات امنیتی را نیز جمعآوری کنند.

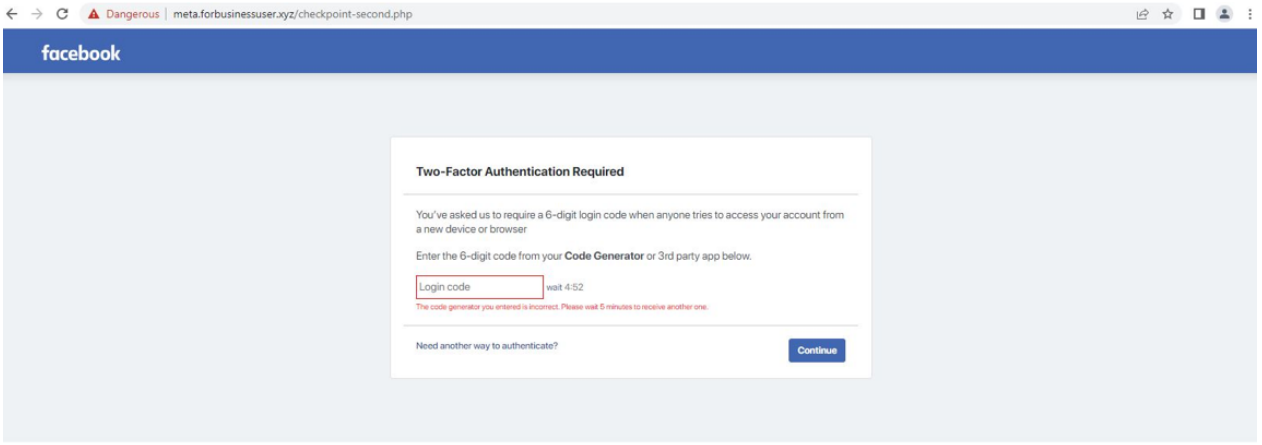

در همین حال یک تغییر مسیر، قربانی را به صفحه فیشینگ بعدی می برد. که در آن صفحه یک درخواست رمز عبور جعلی ۶ رقمی یک بار مصرف (OTP) را با یک تایمر نمایش می دهد.

صفحه جعلی دریافت کد 6رقمی (Trustwave)

بدلیل فیک بودن این صفحه؛ هر کدی که کاربر قربانی وارد کند منجر به خطا می شود و اگر بر روی “روش دیگری برای احراز هویت نیاز دارید؟” کلیک کند به سایت واقعی فیس بوک هدایت می شود!

همچنین تحلیلگران Trustwave دریافتند که هکرها از Google Analytics در صفحات فیشینگ خود برای کمک به ردیابی قربانیان استفاده می کنند.

گستردگی این تکنیک

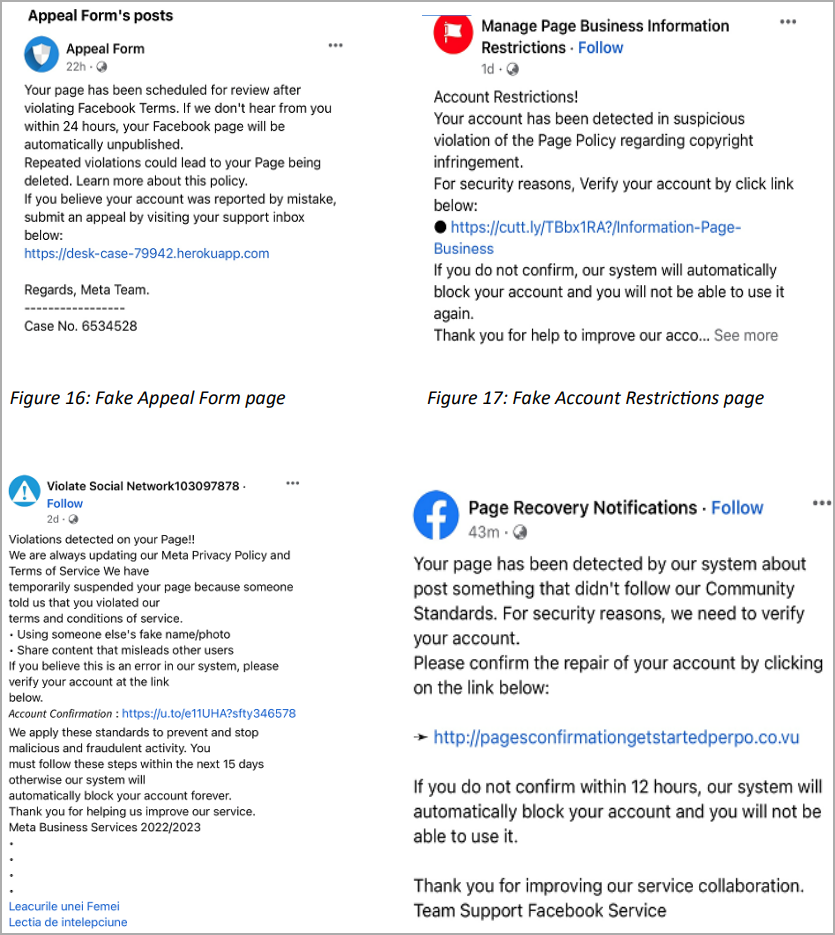

Trustwave گزارش میدهد که حسابهای فیسبوک متعددی را یافته است که با استفاده از پستهای جعلی در صفحات پشتیبانی فیسبوک ظاهر میشوند و قربانیان را به وبسایتهای فیشینگ هدایت میکنند.

حساب های مختلف فیس بوک که همان هشدارهای جعلی را پخش می کنند (Trustwave)

این پستها از کوتاهکنندههای URL برای لینک به سایتهای فیشینگ استفاده میکنند تا از حذف شدن توسط پلتفرم رسانههای اجتماعی جلوگیری کنند.

قربانیان ممکن است از طریق ایمیلهای فیشینگ مانند متد ارائهشده در این گزارش یا از طریق پیامهای فوری دریافتی در فیسبوک، طعمه ی این پستها قرار گیرند.

منابع:

Bleepingcomputer

Trustwave

arcpublishing