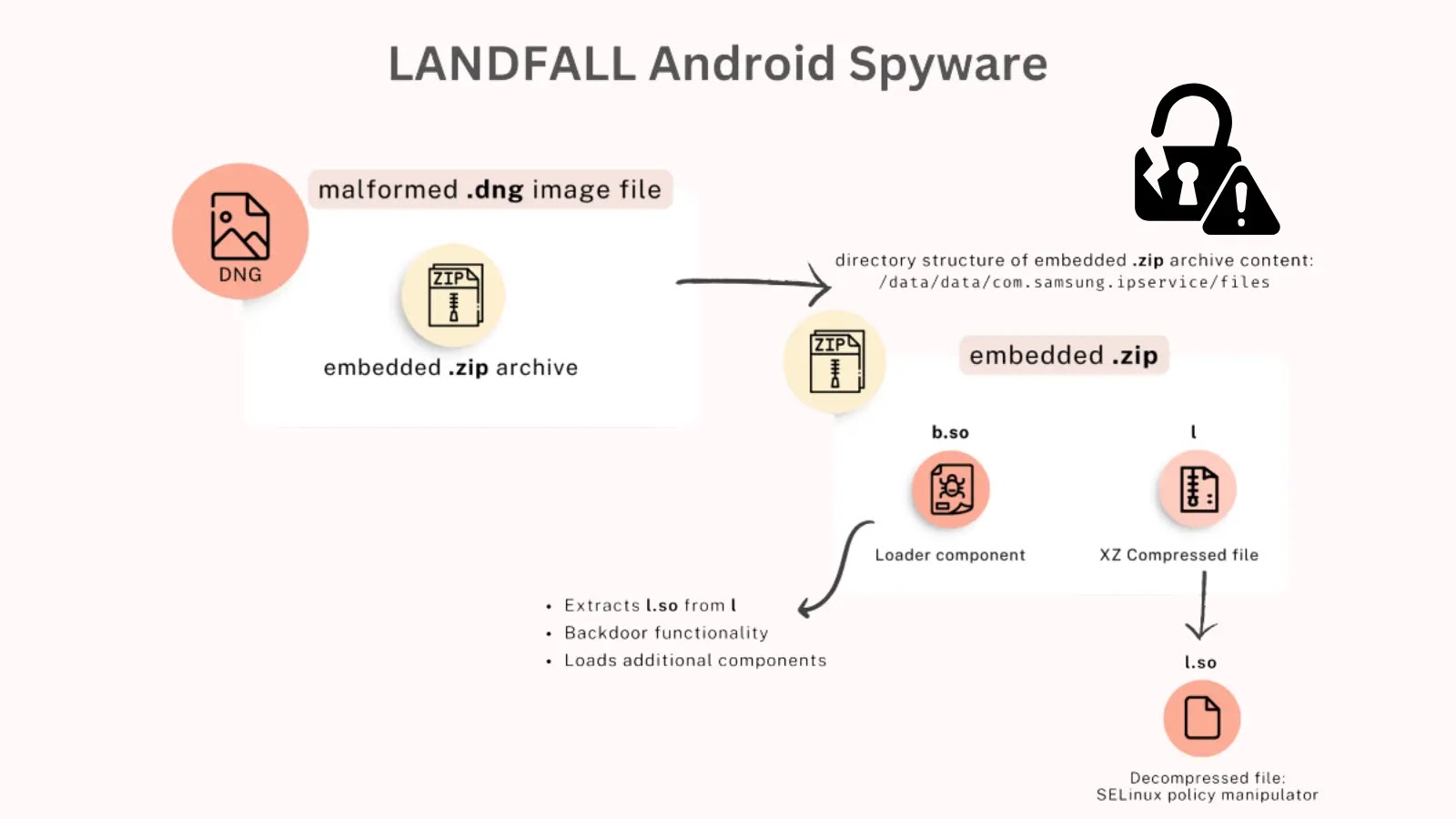

بدافزار اندرویدی «LANDFALL» از آسیبپذیری روز صفر استفاده می کند. این بدافزار یک ابزار جاسوسی پیشرفته اندرویدی است که در تصاویر واتساپ پنهان شده است. بدافزار LANDFALL از یک آسیبپذیری Zero-day ناشناخته در گوشی های سامسونگ گلکسی استفاده میکند.

این بدافزار از یک آسیبپذیری بحرانی در level بالا و در کتابخانه پردازش تصویر سامسونگ که از طریق فایلهای تصویری مخرب ساخته شده است و از طریق واتساپ ارسال میشود استفاده میکند.

بدافزار LANDFALL از آسیب پذیری CVE-2025-21042، که یک آسیبپذیری روز صفر در کتابخانه پردازش تصویر اندروید سامسونگ است استفاده کرد.

هکرها این جاسوسافزار را در فایلهای تصویری DNG (Digital Negative) جاسازی کرده اند که از طریق پیامهای واتساپ به اهداف تحویل داده می شود.

هکرها این جاسوسافزار را در فایلهای تصویری DNG (Digital Negative) جاسازی کرده اند که از طریق پیامهای واتساپ به اهداف تحویل داده می شود.

روش سوءاستفاده بسیار شبیه به یک زنجیره حمله مشابه است که در آگوست ۲۰۲۵ دستگاههای iOS اپل را هدف قرار داد و الگوی گستردهتری از آسیبپذیریهای پردازش تصویر DNG را که در سراسر پلتفرمهای تلفن همراه مورد استفاده قرار میگیرند، برجسته میکند.

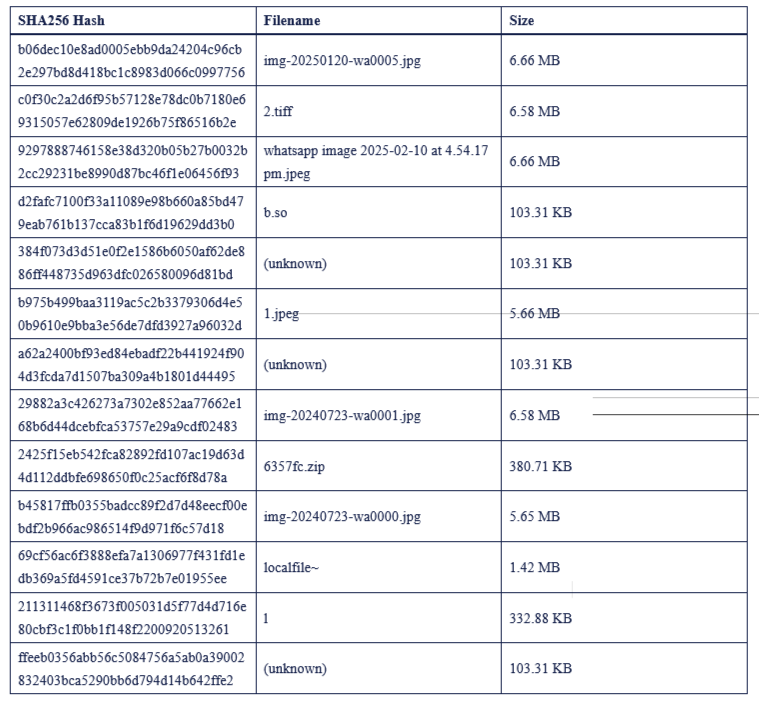

نام فایلها، مانند “WhatsApp Image 2025-02-10 at 4.54.17 PM.jpeg” و “IMG-20240723-WA0000.jpg”، قویاً نشان میدهد که این بدافزار از طریق پلتفرم پیامرسان واتساپ توزیع شده است. نکته مهم این است که هیچ آسیبپذیری در این مورد درخود واتساپ پیدا نشده است و هکرها از این برنامه صرفاً به عنوان یک مکانیسم تحویل استفاده کرده اند.

نام فایلها، مانند “WhatsApp Image 2025-02-10 at 4.54.17 PM.jpeg” و “IMG-20240723-WA0000.jpg”، قویاً نشان میدهد که این بدافزار از طریق پلتفرم پیامرسان واتساپ توزیع شده است. نکته مهم این است که هیچ آسیبپذیری در این مورد درخود واتساپ پیدا نشده است و هکرها از این برنامه صرفاً به عنوان یک مکانیسم تحویل استفاده کرده اند.

آسیبپذیری روز صفر سامسونگ

LANDFALL به طور خاص برای هدف قرار دادن دستگاههای سامسونگ گلکسی، از جمله سریهای S22، S23 و S24 و همچنین مدلهای Z Fold4 و Z Flip4 طراحی شده است.

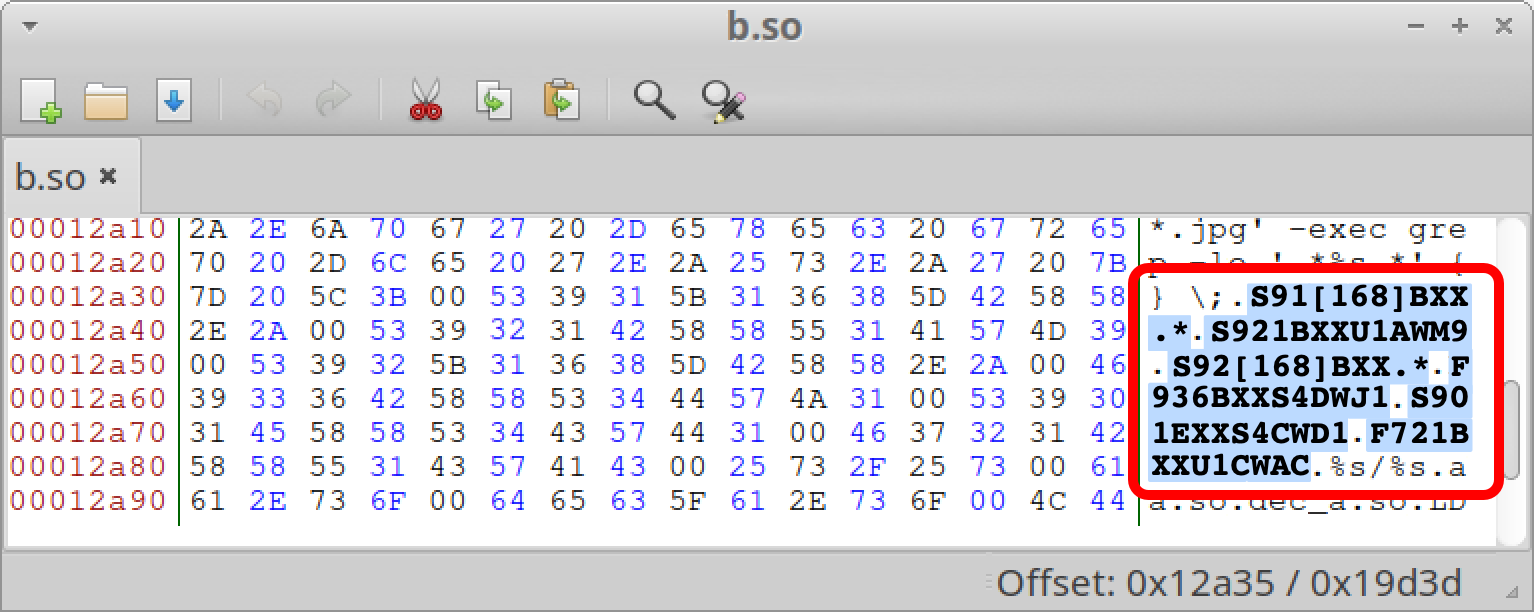

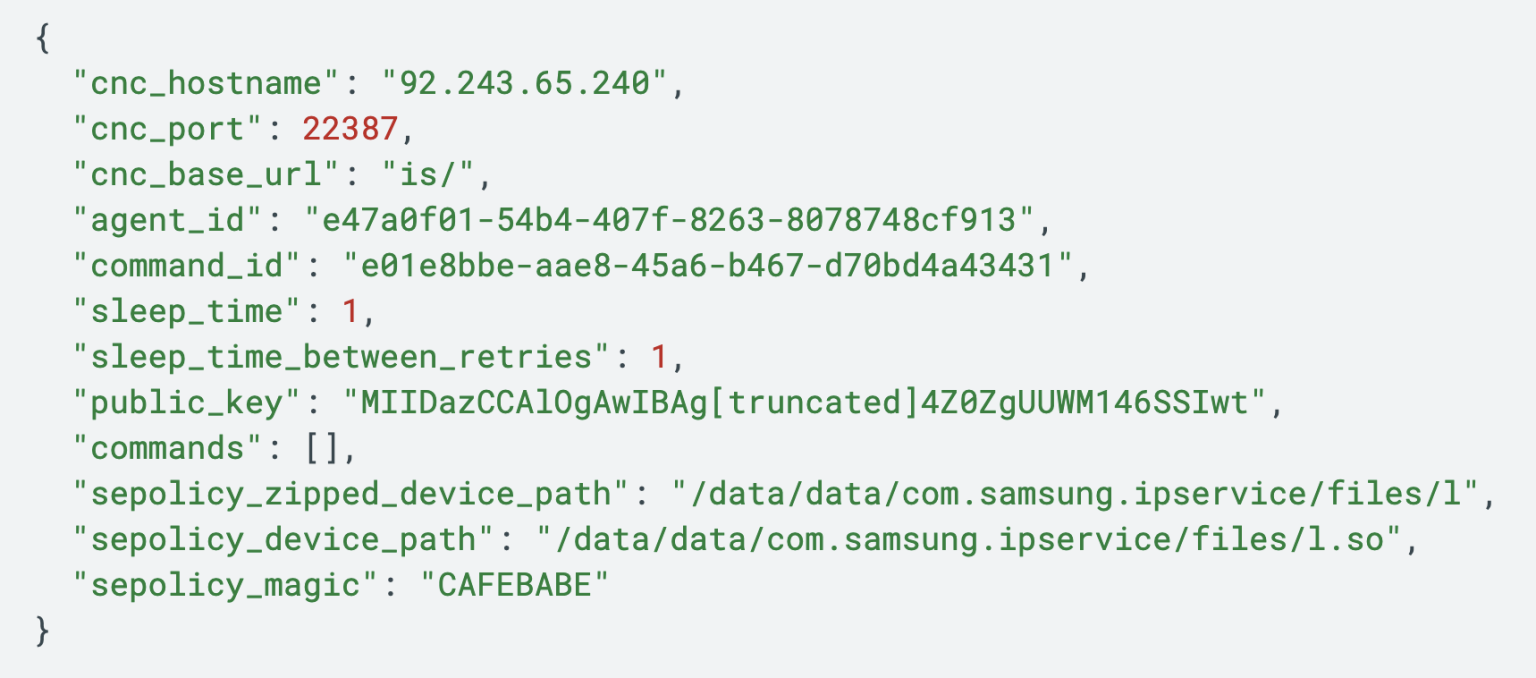

در واقع در این گوشی ها فایل b.so از LANDFALL با سرور C2 خود از طریق HTTPS و با استفاده از یک پورت TCP غیر استاندارد ارتباط برقرار میکند.

این جاسوسافزار قابلیتهای نظارتی گستردهای از جمله ضبط میکروفون، ردیابی موقعیت مکانی، جمعآوری گزارش تماس و استخراج عکسها، مخاطبین و پیامکها را فراهم میکند. معماری ماژولار آن نشان میدهد که میتواند اجزای اضافی را برای گسترش قابلیتهای خود دانلود کند.

مولفه بارگذاری این بدافزار که به عنوان “Bridge Head” شناخته میشود، شامل تکنیکهای پیچیده فرار برای جلوگیری از شناسایی توسط ابزارهای امنیتی و چارچوبهای اشکالزدایی توسط سپرهای امنیتی سیستم هاست.

تجزیه و تحلیل نشان داد که این جاسوسافزار میتواند سیاستهای امنیتی SELinux اندروید را دستکاری کند تا مجوزهای بالا را حفظ کرده و در دستگاههای آلوده پایداری ایجاد کند و ماندگار شود.

شواهد نشان میدهد که LANDFALL در فعالیتهای نفوذ هدفمند در خاورمیانه مستقر شده است و قربانیان بالقوه آن در عراق، ایران، ترکیه و مراکش شناسایی شدهاند.

زیرساختها و الگوهای تجاری این بدافزار شباهتهایی با عملیات جاسوسی تجاری مرتبط با نهادهای تهاجمی بخش خصوصی (PSOA) دارد که ابزارهای نظارتی را به مشتریان دولتی توسعه داده و میفروشند.

پیکربندی فایل b.so از طریق ترکیبی از مقادیر پیشفرض کدگذاری شده و یک فایل JSON رمزگذاری شده که آنرا در داخل خود جاسازی کرده است، مدیریت میشود.

نکته ی قایل توجه این است که نوع قرارداد نامگذاری «Bridge Head» که توسط LANDFALL استفاده میشود، با اصطلاحات به کار رفته توسط چندین فروشنده جاسوسافزار تجاری شناختهشده، از جمله NSO Group و Variston، مطابقت دارد.

جدول زمانی و وضعیت فعلی

اولین نمونههای LANDFALL در ژوئیه ۲۰۲۴، ماهها قبل از اینکه سامسونگ در آوریل ۲۰۲۵ به این آسیبپذیری رسیدگی کند، ظاهر شد.

در سپتامبر ۲۰۲۵، سامسونگ یک آسیبپذیری مرتبط دیگر، CVE-2025-21043، را شناسایی کرد و کاربران را از بردارهای حمله مشابه محافظت بیشتری کرد. کاربران سامسونگ که از آوریل ۲۰۲۵ بهروزرسانیهای امنیتی را اعمال کردهاند، دیگر در معرض خطر این سوءاستفاده خاص نیستند.

شاخصهای نفوذ Indicators of Compromise

بدافزار LANDFALL