باجافزار یا همان Ransomware تهدید سایبری پیشرفته ی نو ظهوری می باشد.

در دهههای اخیر، با توسعه فناوریهای اطلاعات و ارتباطات، امنیت سایبری به یکی از چالشهای اصلی سازمانها، دولتها و کاربران تبدیل شده است. یکی از تهدیدات پیچیده و ماندگار در حوزه امنیت سایبری، باجافزارها (Ransomware) هستند که با بهرهگیری از فناوریهای رمزنگاری قوی، زیرساختهای حیاتی و دادههای حساس را هدف قرار میدهند. این نرمافزارهای مخرب، نهتنها باعث خسارات مالی میشوند، بلکه زیرساختهای حیاتی، امنیت ملی و حریم خصوصی افراد را نیز تهدید میکنند. در این مقاله، به بررسی عمیق فناوریها، روشهای نفوذ، استراتژیهای مقابله و تحلیلهای فنی در حوزه باجافزار می پردازیم.

تعریف و ویژگیهای فنی باجافزار

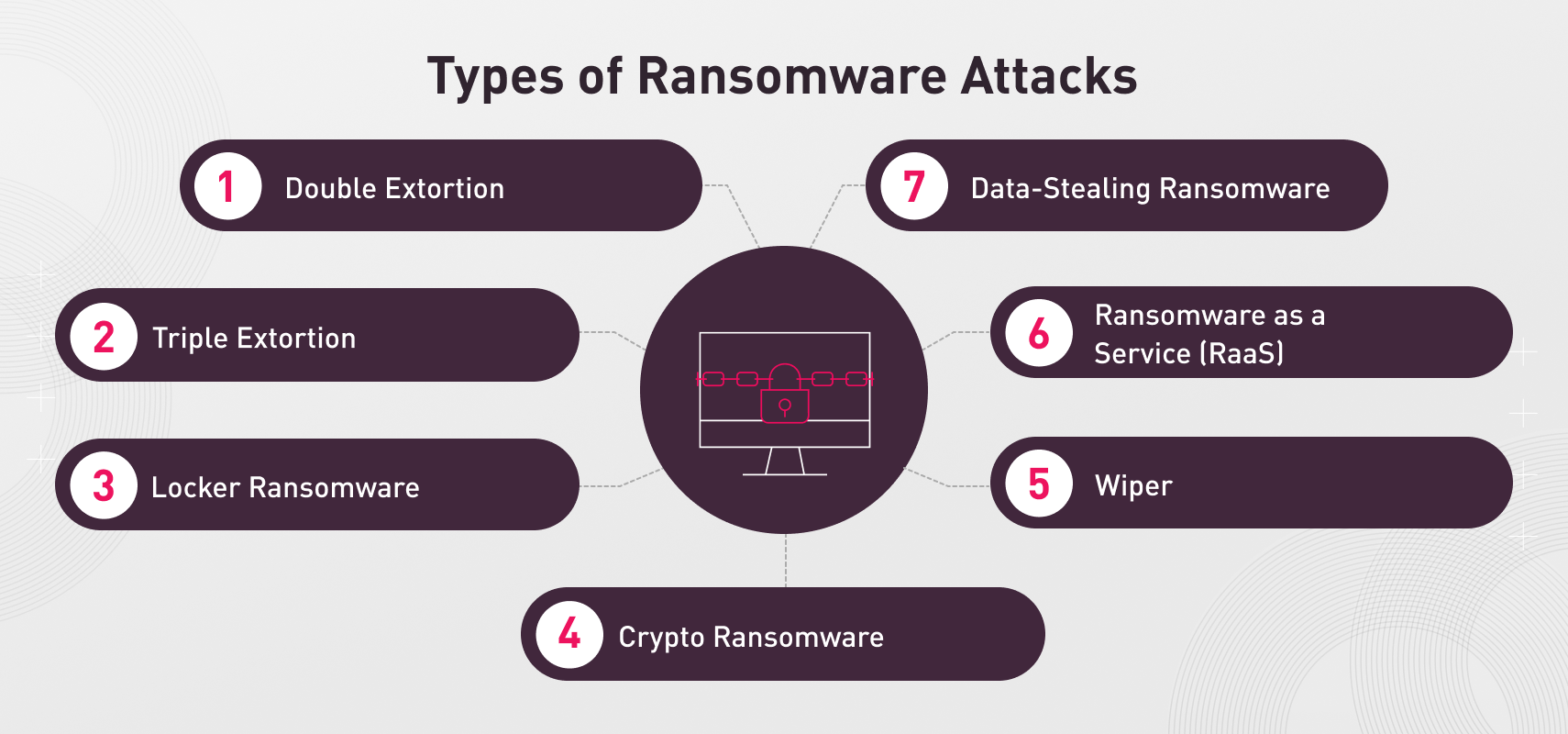

باجافزار نوعی نرمافزار مخرب است که با بهرهگیری از الگوریتمهای قوی رمزنگاری، فایلها و سیستمهای هدف را قفل میکند و در قبال آن، از قربانیان درخواست پرداخت باج دارد. ویژگیهای کلیدی این نوع بدافزار عبارتند از:

رمزنگاری قوی: استفاده از الگوریتمهای رمزنگاری نامتقارن (مانند RSA) یا متقارن (مانند AES) برای رمزگذاری دادهها.

کد منبع مخفی: معمولا از تکنیکهای پنهانسازی و رمزنگاری برای جلوگیری از شناسایی و تحلیل استفاده میشود.

پوششدهی عملیات مخرب: فعالیتهای مخرب در پسزمینه و با کمترین اثر بر عملکرد سیستم برای جلوگیری از تشخیص زودهنگام.

درخواست باج: ارسال پیام و درخواستهای رسمی در قالبهای مختلف، غالباً در قالب فایلهای متن یا صفحات مخفیشده.

Ransomware چیست

ساختار فناوری و معماری باجافزار

باجافزارهای پیشرفته معمولا دارای ساختار چندلایه و ماژولار هستند که شامل اجزای زیر میشوند:

موتور رمزنگاری: مسئول رمزگذاری فایلها و تولید کلیدهای عمومی و خصوصی در صورت استفاده از الگوریتمهای نامتقارن.

ماژول نفوذ (Exploit Module): برای بهرهبرداری از آسیبپذیریهای نرمافزاری و ورود به سیستم.

ماژول پنهانسازی: برای جلوگیری از شناسایی توسط آنتیویروسها و سیستمهای تشخیص نفوذ.

ماژول ارتباطات: برای برقراری ارتباط مخفی با سرور کنترل و فرمان (C&C Server) و دریافت دستورات جدید.

ماژول درخواست باج: برای نمایش پیامهای درخواست باج و مدیریت فرآیند پرداخت.

Ransomware چیست

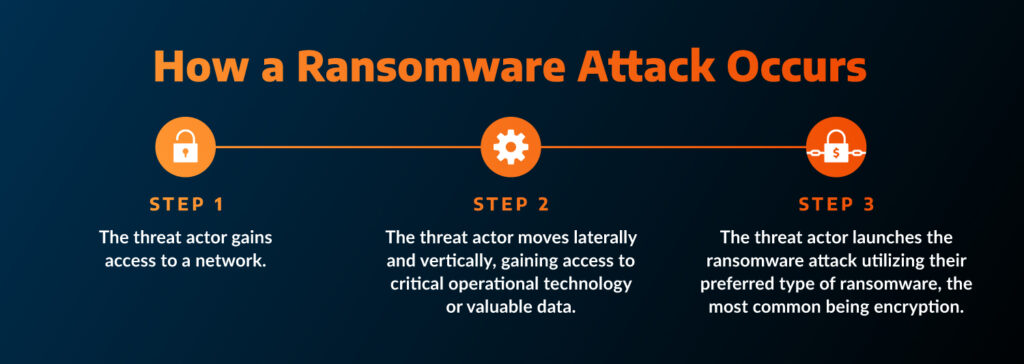

روشهای نفوذ و حملات رایج Ransomware

باجافزارها معمولا از طریق چندین مسیر نفوذ میکنند که شامل موارد زیر است:

۱. حملات فیشینگ و مهندسی اجتماعی

ایمیلهای فیشینگ حاوی لینکهای مخرب یا فایلهای پیوستی حاوی کدهای مخرب، نقش اساسی در نفوذ دارند. در این روش، کاربر فریب میخورد و فایل مخرب را اجرا میکند، که منجر به نصب باجافزار بر روی سیستم میشود.

۲. بهرهبرداری از آسیبپذیریهای نرمافزاری

استفاده از آسیبپذیریهای نرمافزارهای رایج، بخصوص در سیستمعاملها و نرمافزارهای سروری، برای نفوذ بدون نیاز به تعامل کاربر. بهرهبرداریهای معروف شامل استفاده از آسیبپذیریهای روز صفر (Zero-Day) است.

۳. حمله به شبکههای داخلی و بهرهبرداری از ضعفهای امنیتی

نفوذ از طریق شبکههای داخلی، مخصوصاً در سازمانهایی با سیاستهای امنیتی ضعیف، و استقرار حملات حرکت جانبی (Lateral Movement) برای گسترش نفوذ.

۴. حملات بر پایه آسیبپذیری پروتکلها و سرویسها

مانند بهرهبرداری از آسیبپذیریهای SMB، RDP و دیگر سرویسهای شبکهای برای نفوذ و نصب مخفیانه باجافزار.

Ransomware چیست

فناوریهای رمزنگاری در باجافزار

در طراحی باجافزارهای مدرن، بهرهگیری از فناوریهای رمزنگاری پیشرفته، اهمیت فراوانی دارد. نمونههایی از این فناوریها عبارتند از:

رمزنگاری نامتقارن (RSA): برای تولید کلیدهای عمومی و خصوصی، که کلید خصوصی در سرور کنترل و فرمان نگهداری میشود و فایلهای قربانی با کلید عمومی رمزگذاری میشوند.

رمزنگاری متقارن (AES): برای رمزگذاری سریع و کارآمد فایلهای هدف پس از دریافت کلید عمومی.

کلیدهای پویا و تصادفی: برای هر سیستم، تولید کلیدهای منحصر به فرد، که این امر تحلیل و شکستن رمز را دشوار میکند.

استفاده از تکنیکهای پنهانسازی و مخفیسازی کد: برای جلوگیری از شناسایی توسط سیستمهای امنیتی.

استراتژیهای مقابله و امنیت سایبری در برابر باجافزار

برای مقابله مؤثر با باجافزار، رویکردهای چندلایه و مبتنی بر فناوریهای پیشرفته مورد نیاز است:

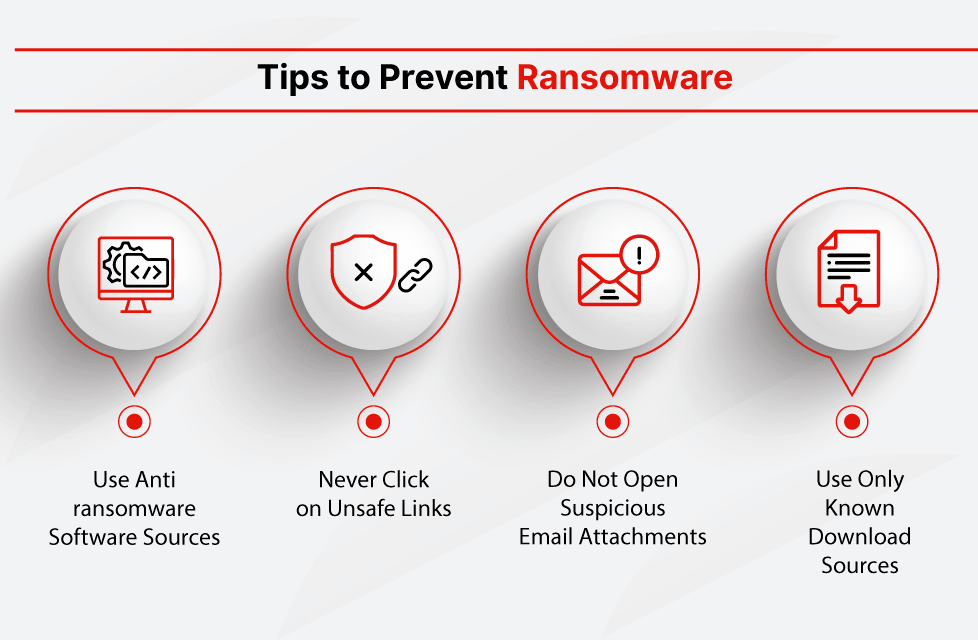

۱. پیشگیری

پشتیبانگیریهای منظم و امن: نگهداری از نسخههای پشتیبان در محیطهای جداگانه و ایزوله.

بهروزرسانی مداوم سیستمها و نرمافزارها: برای کاهش آسیبپذیریهای شناختهشده.

پیکربندی صحیح شبکه و دسترسیها: محدود کردن دسترسی کاربران و استفاده از فایروالهای پیشرفته.

نصب و بهروزرسانی سیستمهای تشخیص نفوذ (IDS/IPS): برای شناسایی فعالیتهای مشکوک.

آموزش کاربران و تیمهای فناوری اطلاعات: در تشخیص ایمیلهای فیشینگ و رفتارهای مخرب.

۲. شناسایی و واکنش سریع

نصب سیستمهای مانیتورینگ و لاگگیری دقیق: برای شناسایی فعالیتهای غیرمعمول.

ایجاد پروتکلهای واکنش اضطراری: شامل قطع ارتباط سیستمهای آلوده و آغاز عملیات بازیابی.

۳. بازیابی و تحلیل پس از حمله

عدم پرداخت باج: به دلیل تشویق حمله و بیاثر بودن در اکثر موارد.

بازیابی دادهها از نسخههای پشتیبان معتبر: و تحلیل فنی برای شناسایی آسیبپذیریها و جلوگیری از تکرار حمله.

گزارشدهی به مراجع ذیربط: برای کمک به رصد و مقابله جمعی.

تحلیل فنی نمونههای مشهور Ransomware

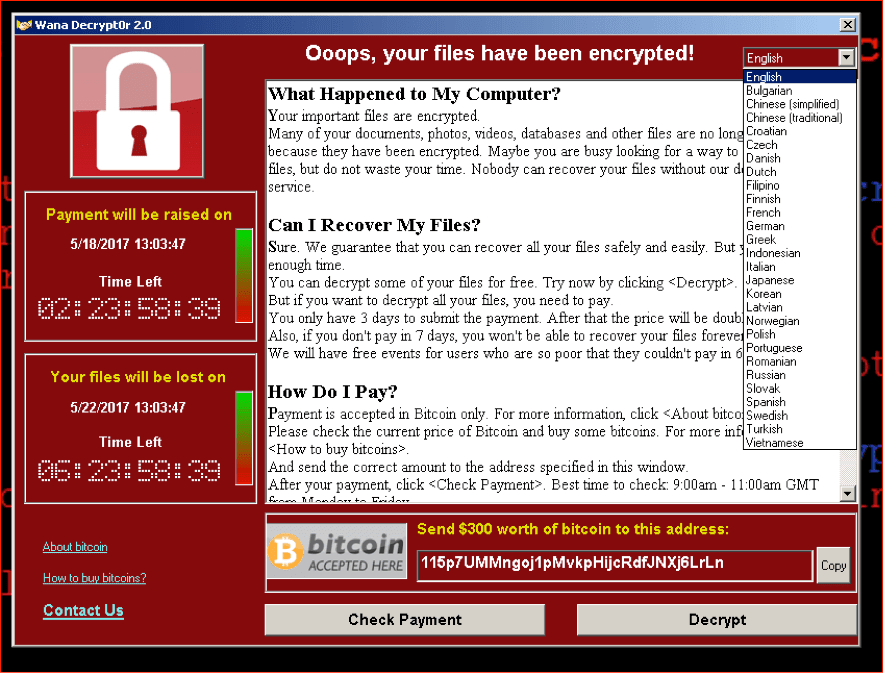

WannaCry

در سال ۲۰۱۷، با بهرهگیری از آسیبپذیری EternalBlue در ویندوز، که توسط NSA توسعه یافته بود اما نشت کرد. این باجافزار، از پروتکل SMB استفاده می کرد و سیستمهای ویندوزی را در عرض چند دقیقه رمزگذاری می کرد. رمزنگاری مبتنی بر RSA و AES، با کلیدهای تصادفی، و پیام درخواست باج ساده و قابل فهم بود.

باج افزار WannaCry

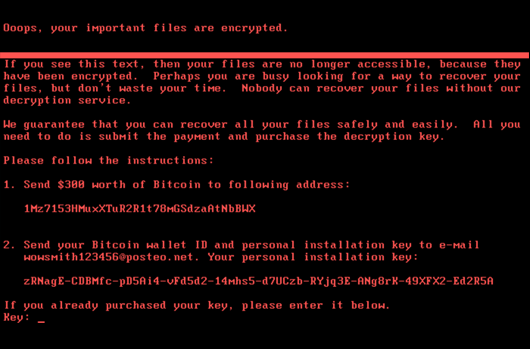

NotPetya

در اصل، یک نوع حمله ویرانگر بود که با ظاهر مشابه باجافزار، در واقع هدف نابود کردن دادهها و ایجاد اختلالات گسترده در زیرساختها بود. این حمله نیز از آسیبپذیریهای شبکه بهرهبرداری کرد و رمزنگاری قوی را برای قفل کردن فایلها استفاده نمود.

باج افزار NotPetya

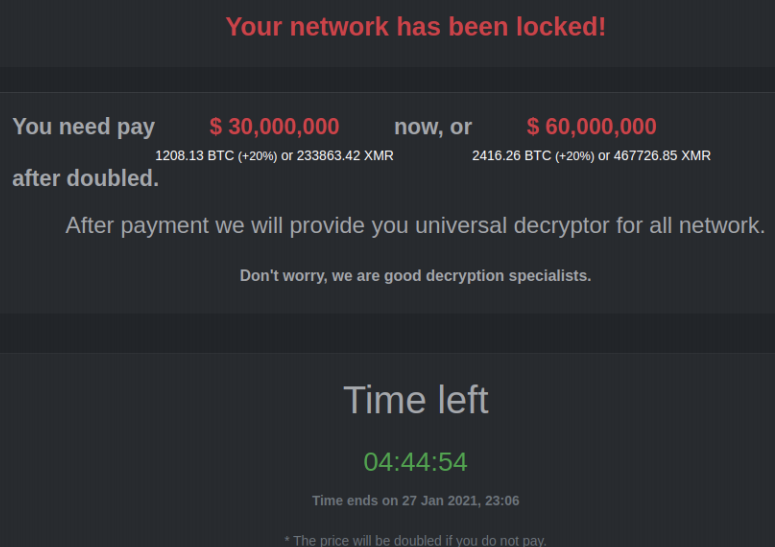

REvil و DarkSide

این گروهها از ساختارهای RaaS بهره میبرند و معماریهای چندلایه برای نفوذ و رمزنگاری دارند. روشهای پیشرفته مدیریت کلید و تکنیکهای پنهانسازی، این باجافزارها را در برابر شناسایی مقاوم کرده است.

باج افزار REvil

باج افزار DarkSide

Ransomware یا باجافزار، به عنوان یکی از پیچیدهترین و پیشرفتهترین تهدیدات سایبری، نیازمند رویکردهای فناوریمحور و استراتژیک است. توسعه فناوریهای رمزنگاری قوی، بهرهگیری از فناوریهای امنیتی نوین، آموزش مستمر و سیاستهای امنیتی جامع، کلید مقابله مؤثر با این تهدید است. در آینده، با توجه به روند رو به رشد فناوریهای رمزگذاری و حملات هدفمند، توسعه فناوریهای تشخیص زودهنگام و هوشمند، و همکاریهای بینالمللی در زمینه امنیت سایبری، ضروری خواهد بود تا از خسارات جبرانناپذیر جلوگیری شود.